A principios de los 2000 gran parte de las amenazas el mundo digital mundano y empresarial se centraban en virus y otras formas de código malicioso, como el phishing, creadas para infectar los dispositivos y ordenadores de las personas y así causar caos y miedo.

Sin embargo, en la actualidad existen nuevas amenazas que instauran estas emociones negativas desde lo personal, a través de la ingeniería social, aunque su fin sigue siendo el mismo, robar datos, dinero e identidades; el phishing es una de esas nuevas amenazas.

Inicios del phishing

Los primeros casos de ataques de phishing tal y como los conocemos en la actualidad tuvieron lugar en los años 90, creados por crackers y dirigidos a America Online, compañía que ofrece servicios de internet, con la intención de robar sus cuentas. Los atacantes utilizaban el correo electrónico o la mensajería instantánea para suplantar la identidad de un empleado de AOL, donde solicitaban a la víctima su contraseña y otros datos sensibles con la excusa de verificar su cuenta o confirmar la información de la facturación.

Dado que los usuarios no sabían cómo autenticar la validez de estos mensajes y la identidad de quienes lo enviaban, proporcionaban su información a los atacantes y estos, a su vez, la aprovechaban para tomar el control de sus cuentas de AOL. Las mismas, se podían utilizar para enviar spam y realizar otras actividades similares como spamming.

Desde entonces, lo cibercriminales han desarrollado nuevas formas de envolver a las víctimas y atraerlas a su trampa, el phishing.

Los correos electrónicos, sitios web y llamadas telefónicas de phishing están diseñados para robar información confidencial, los ciberdelincuentes pueden hacer esto instalando un malware en tu computadora, engañándote para que les des información personal o robar información personal de tu computadora.

Tipos de ataques de phishing

Los cibercriminales han creado distintos métodos para conectar con la victima de cualquier forma y así lograr su objetivo, conseguir datos sensibles para obtener dinero. Por esto, existen varios tipos de phishing:

- Ingeniería social: usar el engaño para manipular a alguien para que entregue información personal que pueda usarse con fines fraudulentos. Todo lo que un ciberdelincuente necesita para engañarte es hacerte creer que el mensaje o correo electrónico es legítimo y proviene de una institución o alguien que conoces, esta información puede conseguirla a través de tus redes sociales.

- Spear phishing: enviar correos electrónicos fraudulentos de un remitente conocido o de confianza con el fin de engañar a las personas objetivo para que proporcionen información confidencial. Los atacantes pueden recopilar información personal (ingeniería social) sobre sus objetivos para aumentar su probabilidad de éxito. Un hecho interesante es que este tipo es el más usado, representa el 91% de los ataques, y es el más exitoso en el presente.

- Phishing de clonación: es una replica legítima de un correo electrónico entregado con antelación que reemplaza el archivo adjunto o el enlace con una versión maliciosa. El mismo es enviado desde una dirección de correo electrónico falsificada para que parezca que proviene del remitente original y es enviado a las mismas direcciones del correo original.

- Phishing de voz: usando la ingeniería social desde un dispositivo móvil, con el mismo fin de obtener acceso a información personal y también financiera. Comúnmente es usado para robar números de tarjetas de crédito u otra información usada bajo el esquema de robo de identidad. Algunos de los trucos más usados por los cibercriminales son los siguientes: Decir que fuiste seleccionado para una ocasión especial, concurso, premio o recompensa; explicarle a la víctima que obtuvo un cupón gratuito con la condición de comprar un producto previo; engañar a la víctima diciendo que tiene unos gastos de envíos cargados a su tarjeta de crédito, entre otros.

- Link de manipulación: estrategia de phishing en la que un enlace de correo electrónico falso aparenta pertenecer a una organización o persona legítima. Con frecuencia, se ve en URLs mal escritas y subdominios.

Para no caer en este tipo de estafa aconsejamos, colocar el cursor sobre el enlace durante unos segundos para mostrar la URL verdadera y ver si está enlazada a un sitio web confiable; Los servicios de correo electrónico o los navegadores web, muchas veces, muestran un previo de los enlaces en la parte inferior izquierda de la pantalla.

- Suplantación del nombre para mostrar: Este ataque de spam altamente dirigido pasa a través de soluciones de filtrado de correo, a diferencia de otros mensajes de spam.

Se trata de correo enviado desde una dirección registrada en un dominio válido (por ejemplo: [email protected]), pero con el nombre de visualización configurado como un contacto clave o socio de un usuario dentro de la organización destinataria.

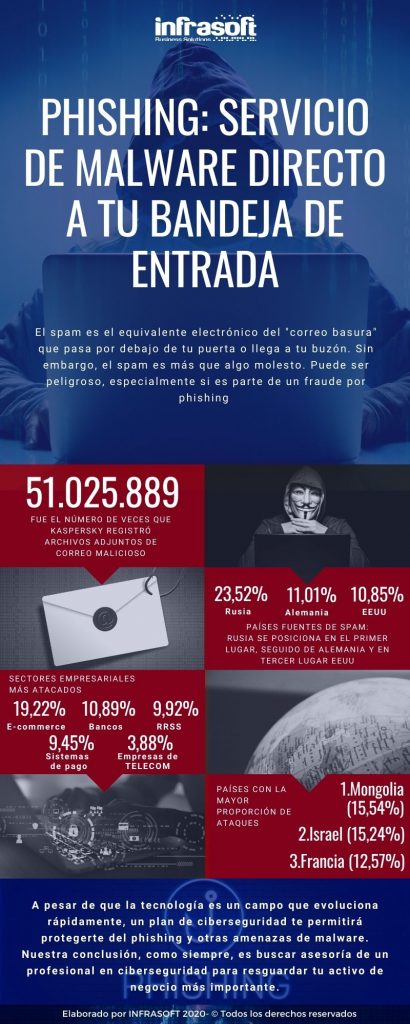

Las cifras exactas de correos phishing es alarmante

En agosto de este año, Kaspersky público un informe con cifras de los ataques de Spam y phishing en el segundo trimestre de 2020.

Según en el informe, los phishers usaron con frecuencia ataques selectivos, por lo general contra compañías no muy grandes. Para atraer la atención, los ciberestafadores falsificaban cartas y sitios web de organizaciones cuyos productos o servicios podrían atraer a víctimas potenciales.

- En el segundo trimestre de 2020, el sistema antiphishing impidió 106.337.531 intentos de remitir a los usuarios a páginas fraudulentas, casi 13 millones menos que el resultado del primer trimestre.

- La proporción de usuarios únicos atacados ascendió al 8,26% del número total de usuarios de productos de Kaspersky Lab en el mundo, y se agregaron 1 694 705 máscaras de phishing a las bases de datos del sistema.

- Los resultados arrojan que geográficamente Venezuela es el país con la mayor proporción de usuarios atacados por phishers (17,56%) seguido de Portugal con 4,05 puntos porcentuales más abajo y en tercer lugar Túnez (13,51%).

Organizaciones víctimas de ataques de phishing

El mayor número de ataques de phishing recayó en las organizaciones de la categoría “Tiendas en línea”: su participación creció en 1,3 puntos porcentuales y fue del 19,42%. El segundo lugar, como antes, fue ocupado por “Portales globales de Internet”, cuya proporción de ataques permaneció prácticamente sin cambios (16,22%). La categoría “Bancos” (11,61%) ocupa al tercer lugar, desplazando a “Redes sociales” (10,08%) al cuarto.

Conclusiones del estudio

Al analizar los resultados de otro estudio en el primer trimestre, se asumió que el COVID-19 sería el principal tema para los spammers y phishers en el futuro. Y así sucedió: fueron raros los correos no deseados que no mencionaran la pandemia, mientras que los phishers adaptaron viejos esquemas a la agenda actual y crearon otros.

Cómo protegerte del phishing

Aunque lo más idóneo es una solución que te ayude a declinar este tipo de correos, por otra parte, existen métodos que puedes aplicar por tu cuenta desde casa o la oficina para reducir las posibilidades de ser víctima de un cibercriminal:

- Sé cuidadoso con los correos electrónico solicitando contraseñas, ninguna compañía o proveedor de servicio solicitara tu contraseña y menos por correo electrónico.

- Nunca envíes contraseñas, números de cuentas bancarias u otra información privada en un correo electrónico.

- Sé cauteloso al abrir y descargar archivos adjuntos.

- Si recibes un correo electrónico que no estabas esperando, de un contacto conocido, llamalo y verifica que haya sido él quien lo envió.

- Nunca ingreses información personal o privada en una ventana emergente.

- Coloca el cursor sobre los enlaces que aparecen en los correos electrónicos para mostrar la URL verdadera y ver si está enlazada a un sitio web seguro y confiable.

- Ubica en la barra de direcciones del sitio web https:// y un candado, para asegurarte de la privacidad de cualquier información que ingreses.

- Detalla errores ortográficos y de gramática que pueda haber en el sitio web.

Fuente:

Don’t get phished!, recognize the bait